요즘 카카오톡이 자동으로 로그아웃 되면서 소액 결제 피해가 늘어나고 있는데요 예방책은 무엇이며 피해 보상은 어떻게 이뤄지는지 알아봤습니다

"나도 모르게 결제됐다?" 당신의 돈을 노리는 '유령 기지국'의 실체

지금, 당신의 스마트폰이 해커의 먹잇감이 될 수 있습니다. 우리가 흔히 알던 개인 정보 유출과는 차원이 다른, 실질적인 금전적 피해로 이어지는 '가짜 유령 기지국' 해킹이 전국적으로 확산되고 있기 때문입니다 . 단순한 정보 유출을 넘어 수십만 원에서 수천만 원에 이르는 소액결제가 당신도 모르는 사이에 이루어지는 이 해킹 방식은, 특정 지역에 밀집되어 발생하며 심지어 소액결제 한도까지 임의로 증액시키는 대담함을 보입니다 .

기존 해킹이 '알아서 뭐 하려고?'식의 개인 정보 탈취였다면 , 이번 '유령 기지국'은 마치 보이지 않는 손이 당신의 지갑을 직접 터는 것과 같습니다 . 아이폰이든 갤럭시든, 통신사에 상관없이 모두가 잠재적인 피해자가 될 수 있다는 점이 이 해킹의 가장 무서운 부분입니다 .

'유령 기지국' 해킹, 왜 더 위험한가? (원인 심층 분석)

Q: '유령 기지국'이란 무엇이며, 어떻게 작동하나요?

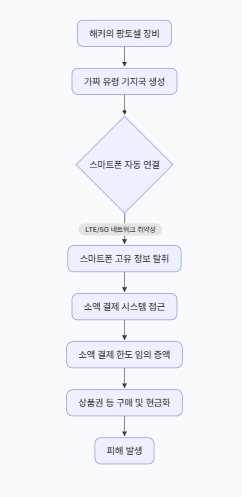

가짜 유령 기지국은 통신망을 제공하는 실제 기지국처럼 가장하여 스마트폰을 연결시키는 통신 설비입니다 . 해커들은 팜토셀(Femtocell)과 같은 초소형 통신 장비를 악용해 실제 기지국이 아닌 자신들의 가짜 기지국에 스마트폰이 자동으로 연결되도록 유도합니다 . 이후, 연결된 스마트폰의 고유 가입자 식별 번호와 같은 정보를 빼돌려 소액 결제에 이용하는 방식입니다 .

Q: 기존 해킹과 무엇이 다른가요?

기존 해킹이 주로 공용 Wi-Fi나 악성 앱을 통해 이루어졌다면 , '유령 기지국' 해킹은 LTE나 5G와 같은 모바일 네트워크 자체의 취약점을 파고듭니다 . 스마트폰은 항상 통신이 원활한 기지국에 자동으로 연결되도록 설계되어 있기 때문에, 이 '유령 기지국'이 주변에 있으면 당신의 의지와 상관없이 해커의 망에 포획될 수밖에 없습니다 . 즉, Wi-Fi를 끄거나 앱을 조심한다고 해결될 문제가 아닌 것입니다 .

Q: 왜 금전적 피해로 직결되나요?

해커들은 탈취한 정보를 이용해 당신도 모르게 소액결제 시스템에 접근하고, 상품권 등을 구매하여 현금화합니다 . 더욱이 놀라운 점은, 기존에 설정해둔 소액결제 한도를 임의로 증액시켜 더 큰 피해를 발생시킨다는 것입니다 . 이 모든 과정이 원격으로, 주로 새벽 시간에 당신이 잠든 사이 이루어지기 때문에 , 피해를 인지했을 때는 이미 늦은 경우가 많습니다 .

기존 예방책, '유령 기지국' 앞에서는 무용지물? (냉철한 재평가)

'유령 기지국'이라는 새로운 위협 앞에서 기존의 예방책들은 얼마나 효과적일까요? 원인과 결과 측면에서 냉철하게 분석해 봅시다.

3.1. 소액결제 한도 축소/차단: "해커는 한도를 높인다!"

KT를 비롯한 통신사들은 소액결제 한도를 100만 원에서 10만 원으로 축소하는 등의 조치를 취했습니다 . 개인 역시 통신사 앱에서 소액결제 한도를 낮추거나 차단하는 방법을 흔히 사용합니다

원인: 소액결제를 통한 금전적 피해를 막기 위함입니다.

결과: 가짜 유령 기지국 해킹에는 사실상 무용지물입니다 . 해커들은 이미 피해자의 소액결제 한도를 임의로 증액시킬 수 있는 능력을 가지고 있기 때문입니다 . 당신이 10만 원으로 줄여도 해커는 100만 원으로 늘릴 수 있다는 의미입니다.

3.2. 공용 Wi-Fi 사용 자제: "모바일 네트워크가 문제다!"

일반적으로 공용 Wi-Fi는 보안에 취약하여 사용을 자제하라는 권고가 많습니다 .

KT 소액결제 해킹 사태 이후, 일부에서는 다른 통신사로 이동하면 안전할 것이라는 기대를 합니다

- 원인: 공용 Wi-Fi를 통한 개인 정보 유출 및 해킹을 막기 위함입니다.

- 결과: '유령 기지국' 해킹과는 무관합니다 . 이 해킹은 Wi-Fi가 아닌 LTE/5G와 같은 모바일 네트워크를 통해 이루어지므로, 공용 Wi-Fi 사용 자제가 직접적인 예방책이 될 수 없습니다

3.3. 통신사 이동: "어떤 통신사든 안전하지 않다!"

T 소액결제 해킹 사태 이후, 일부에서는 다른 통신사로 이동하면 안전할 것이라는 기대를 합니다 .

- 원인: 특정 통신사의 보안 취약점으로부터 벗어나기 위함입니다.

- 결과: '유령 기지국' 해킹에는 별다른 의미가 없습니다 . 이 해킹은 특정 통신사만의 문제가 아니라, 모바일 통신망 인프라 전반의 취약성을 이용하는 것으로 보입니다 . 가짜 기지국만 다른 곳으로 옮기면 어느 지역, 어느 통신사든 동일한 피해를 입을 수 있다는 것이 전문가들의 경고입니다 .

'유령 기지국' 해킹, 이것만이 답이다! (가장 확실한 대응책)

그렇다면 이 치명적인 '유령 기지국' 해킹으로부터 우리의 소중한 자산을 지킬 수 있는 가장 확실한 방법은 무엇일까요?

4.1. 소액결제 '원천 차단': "해커도, 나도 못 쓴다!"

가장 확실한 방법은 바로 통신사 고객센터를 통해 소액결제 기능을 완전히 차단하는 것입니다 . 이는 단순히 한도를 낮추는 것을 넘어, 내 번호로는 그 누구도 소액결제를 할 수 없도록 영구적으로 막는 조치입니다

- 작동 방식: 통신사 시스템 자체에서 당신의 휴대폰 번호로 소액결제가 불가능하도록 원천적으로 막습니다 . 해커가 아무리 한도를 높이려 해도, 애초에 결제 자체가 불가능해집니다 .

- 단점: 한 번 원천 차단하면 통신사를 변경하기 전까지는 다시 사용할 수 없습니다 . 소액결제를 자주 이용하는 분들에게는 불편할 수 있지만, 가장 강력하고 확실한 방패임은 분명합니다 .

- 지금 바로 전화하세요!

- KT: 114 (휴대폰) 또는 080-720-1000 (유선전화)

- SKT: 114 (휴대폰) 또는 080-011-6000 (유선전화)

- LGU+: 114 (휴대폰) 또는 1544-0010 (유선전화)

4.2. 카카오톡 2단계 인증 및 화면 잠금: "해커의 2차 공격을 막아라!"

'유령 기지국' 해킹 피해자들의 공통점 중 하나는 카카오톡이 갑자기 로그아웃되어 있었다는 것입니다 . 해커들은 이를 이용해 2차 피해를 시도할 수 있습니다

'유령 기지국' 해킹 피해자들의 공통점 중 하나는 카카오톡이 갑자기 로그아웃되어 있었다는 것입니다 . 해커들은 이를 이용해 2차 피해를 시도할 수 있습니다 .

- 비밀번호 변경: 주기적으로 카카오톡 비밀번호를 변경하여 보안을 강화합니다 .

- 2단계 인증: 카카오톡 2단계 인증을 설정하면, 새로운 기기에서 로그인 시 추가 인증을 요구하여 해커의 접근을 차단할 수 있습니다 . 연락용 이메일 등록도 필수입니다 .

- 국가별 로그인 제한: 해외에서의 로그인을 차단하여 보안을 강화합니다 .

- 화면 잠금 설정: 카카오톡 앱 자체에 비밀번호나 지문 잠금을 설정하세요 . 자동 로그아웃이 되더라도 해커가 다시 로그인하여 대화 내용을 열람하거나 2차 피해를 일으키는 것을 막을 수 있습니다 .

지금 당장 행동하세요! 당신의 돈과 정보를 지키는 최후의 보루

'유령 기지국' 해킹은 더 이상 남의 일이 아닙니다 . 특정 지역이나 통신사에 국한되지 않는, 전 국민적인 위협으로 확산되고 있습니다 . 정부나 통신사의 대응만 기다리기에는 우리의 소중한 자산이 위험에 노출되어 있습니다 .

지금 바로 소액결제 원천 차단과 카카오톡 보안 설정을 실행하여 당신의 돈과 정보를 지키는 최후의 보루를 세우세요 . 만약 피해가 발생했다면, 즉시 증거를 확보하고 경찰이나 통신사 고객센터에 신고하는 것이 중요합니다 .

이러한 위협에 맞서 우리 모두가 적극적으로 정보를 공유하고 대비해야 할 때입니다 . 당신의 작은 행동이 더 큰 피해를 막을 수 있습니다.